Health Insurance Portability and Accountability Act

|

|

| Otros títulos cortos | Kassebaum-Kennedy la ley Kennedy-Kassebaum |

|---|---|

| Título largo | Una ley para enmendar el código de rentas internas de 1986 para mejorar la portabilidad y la continuidad de la cobertura de seguro de salud en el grupo y los mercados individuales, para combatir el desperdicio, fraude y abuso en seguros de salud y prestación de atención de salud, para promover el uso de cuentas de ahorro médicos, para mejorar el acceso a servicios de cuidado a largo plazo y cobertura, para simplificar la administración del seguro de saludy para otros propósitos. |

| Siglas (familiar) | HIPAA |

| Promulgada por | el 104 Congreso de Estados Unidos |

| Citas | |

| Derecho público | Pub.L. 104 – 191 |

| Estatutos en general | 110Stat.1936 |

| Historia legislativa | |

|

|

La Health Insurance Portability and Accountability Act de 1996 (HIPAA; Pub.L. 104 – 191110Stat.1936promulgada el 21 de agosto de 1996) fue promulgado por el Congreso de Estados Unidos y firmada por el Presidente Bill Clinton en 1996. Se conoce como el Kennedy–Kassebaum Ley o ley Kennedy-Kassebaum después de dos de sus principales patrocinadores.[1][2] Título I de la ley HIPAA protege seguro de salud cobertura para los trabajadores y sus familias cuando cambiar o perder sus puestos de trabajo. Título II de la HIPAA, conocido como las disposiciones de simplificación administrativa (AS), requiere el establecimiento de estándares nacionales para la salud electrónica transacciones e identificadores nacionales para proveedores, planes de seguro médico y los empleadores.[3]

Contenido

- 1 Título I: acceso a cuidado de la salud, portabilidad y renovabilidad

- 2 Título II: Prevención de la salud de fraude y abuso; Simplificación administrativa; Reforma de responsabilidad médica

- 2.1 Regla de privacidad

- 2.1.1 Actualización de la regla de ómnibus final 2013

- 2.2 Transacciones y código establece reglas

- 2.2.1 Breve 5010 transacciones y código establece reglas actualización Resumen

- 2.3 Regla de seguridad

- 2.4 Regla de identificadores únicos (identificador de proveedor nacional)

- 2.5 Aplicación de la regla

- 2.1 Regla de privacidad

- 3 Ley de alta tecnología: Los requisitos de privacidad

- 4 Efectos sobre la investigación y atención clínica

- 4.1 Efectos sobre la investigación

- 4.2 Efectos sobre la atención clínica

- 4.3 Costos de implementación

- 4.4 Educación y formación

- 5 Organizaciones de rehabilitación de HIPAA y drogas y el alcohol

- 6 Violaciones de la ley HIPAA

- 7 Título III: Disposiciones de salud relacionados con los impuestos que gobierna las cuentas de ahorro médicas

- 8 Título IV: Aplicación y el cumplimiento de los requisitos de seguro de salud de grupo

- 9 Título V: ingresos compensan que gobierna las deducciones fiscales para los empleadores

- 10 Información legislativa

- 11 Referencias

- 12 Enlaces externos

Título I: acceso a cuidado de la salud, portabilidad y renovabilidad

Título I de la ley HIPAA regula la disponibilidad y amplitud de planes de salud colectivos y ciertas políticas de seguro de salud individual. Modificación la ley de seguridad de ingresos de jubilación empleado, la ley del servicio de salud pública y el código de rentas internas.

Título requiere la cobertura de y también las restricciones de límites que un plan de salud grupal puede colocar en los beneficios para condiciones preexistentes. Planes de salud colectivos pueden negarse a proporcionar beneficios relativos a condiciones preexistentes por un período de 12 meses después de la inscripción en el plan o 18 meses en el caso de inscripción tardía.[4] Título permite a los individuos reducir el período de exclusión por la cantidad de tiempo que tenían "cobertura acreditable" antes de inscribirse en el plan y después de descansos"significativos" en la cobertura.[5] "Cobertura acreditable" se define en términos muy generales e incluye casi todos los planes de salud individuales y colectivas, Medicare y Medicaid.[6] Un "break significativo" en la cobertura se define como cualquier período 63 días sin ninguna cobertura acreditable.[7]

Título I [8] también requiere que las aseguradoras a emitir políticas sin exclusión a los que abandonan los planes de salud colectivos con cobertura acreditable (véase arriba) superior a 18 meses, y [9] renovar políticas individuales para mientras se ofrecen o proporcionan alternativas a los planes descontinuados para siempre y cuando el asegurador se queda en el mercado sin exclusión independientemente de la condición de salud.

Algunos cuidados de salud planes están exentos de título I requisitos, tales como planes de salud a largo plazo y planes de alcance limitado como dental o visión los planes que se ofrecen por separado desde el plan de salud en general. Sin embargo, si tales beneficios son parte del plan de salud general, entonces HIPAA todavía se aplica a dichos beneficios. Por ejemplo, si el nuevo plan ofrece beneficios dentales, entonces debe contar cobertura acreditable continua bajo el viejo plan de salud hacia cualquiera de sus periodos de exclusión de beneficios dentales.

Un método alternativo de cálculo de cobertura acreditable continua está disponible para la salud plan bajo título. Es decir, 5 categorías de cobertura de salud pueden ser consideradas por separado, incluyendo dental y visión cobertura. Nada no bajo esas 5 categorías debe utilizar el cálculo general (por ejemplo, el beneficiario puede contarse con 18 meses de cobertura general, pero sólo 6 meses de cobertura dental, porque el beneficiario no tiene una salud general plan cubierto dental hasta 6 meses antes de la fecha de solicitud). Desde planes de cobertura limitada están exentos de los requisitos de HIPAA, el extraño caso existe en la cual el solicitante a un plan de salud grupal general no puede obtener certificados de cobertura acreditable continua independiente planes de alcance limitado como dental aplicar hacia períodos de exclusión del nuevo plan que incluya las coberturas.

Períodos de exclusión ocultos no son válidos bajo título (por ejemplo, "el accidente, para cubrirse, debe haber ocurrido mientras el beneficiario fue cubierto bajo este contrato de seguro de salud misma exacta"). Dichas cláusulas no deben ser actúe sobre el plan de salud y también deben ser reescritos para que cumplan con HIPAA.

Para ilustrar, supongamos que alguien se inscribe en un plan de salud grupal en 01 de enero de 2006. Esta persona había sido previamente asegurada desde 01 de enero de 2004 hasta el 01 de febrero de 2005 y desde el 01 de agosto de 2005 hasta el 31 de diciembre de 2005. Para determinar cuánta cobertura puede ser acreditado contra el período de exclusión en el nuevo plan, comienza en la fecha de inscripción y contar hacia atrás hasta que se alcance una pausa significativa en la cobertura. Entonces, los cinco meses de cobertura entre el 01 de agosto de 2005 y 31 de diciembre de 2005 cuenta claramente contra el período de exclusión. Pero el período sin seguro entre el 01 de febrero de 2005 y 01 de agosto de 2005 es superior a 63 días. Por lo tanto, es una oportunidad significativa de la cobertura, y cualquier cobertura antes de que no puede deducirse el período de exclusión. Entonces, esta persona podría deducir cinco meses de su período de exclusión, reduciendo el período de exclusión a siete meses. Por lo tanto, título requiere que cualquier preexistentes condición comienzan a ser cubiertos en 01 de agosto de 2006.

Título II: Prevención de la salud de fraude y abuso; Simplificación administrativa; Reforma de responsabilidad médica

|

|

En esta sección Necesita referencias adicionales para verificación. (Abril de 2010) |

Título II de la ley HIPAA define las políticas, procedimientos y directrices para mantener la privacidad y seguridad de información de salud identificable individualmente, así como esbozar numerosos delitos relativos a la salud y establece sanciones civiles y penales por violaciones. También crea varios programas para controlar el fraude y el abuso en el sistema de cuidado de la salud.[10][11][12] Sin embargo, las disposiciones del título II más significativas son sus reglas de simplificación administrativa. Título II requiere la Departamento de salud y servicios humanos (HHS) para redactar las reglas destinadas a aumentar la eficiencia del sistema de cuidado de la salud mediante la creación de normas para el uso y difusión de la información sanitaria.

Estas reglas aplican a "las entidades cubiertas" como definidas por HIPAA y el HHS. Las entidades cubiertas incluyen planes de salud, centros de salud, como servicios de facturación y sistemas de información de salud comunitarios y proveedores de atención médica que transmiten datos sanitarios de forma regulada por la ley HIPAA.[13][14]

Los requisitos del título II, el HHS ha promulgado cinco reglas relativas a la simplificación administrativa: la regla de privacidad, las transacciones y código establece regla, la regla de seguridad, la única regla de identificadores y la aplicación de la regla.

Regla de privacidad

La fecha de cumplimiento efectivo de la regla de privacidad fue el 14 de abril de 2003 con una extensión de un año para ciertos planes de"pequeños". La regla de Privacidad HIPAA regula el uso y divulgación de Información de salud protegida (PHI) por "las entidades cubiertas" (por lo general, centros de salud, empleador patrocinado por planes de salud, seguros médicos y proveedores de servicios médicos que se dedican a ciertas transacciones.)[15] Por Reglamento, el Departamento de salud y servicios humanos extendió la regla de Privacidad HIPAA a contratistas independientes de las entidades cubiertas que encajan en la definición de "socios".[16] PHI es cualquier información de una entidad cubierta que se refiere a estado de salud, prestación de atención sanitaria, o pago por el cuidado de la salud que pueden estar vinculado a un individuo.[17] Esto se interpreta más bien en términos generales e incluye cualquier parte de un individuo expediente médico o historial de pago. Las entidades cubiertas deben divulgar su PHI al individuo dentro de 30 días bajo petición.[18] Ellos también deben divulgar su PHI cuando sea requerido por la ley como informes sospechosos abuso infantil a agencias de bienestar infantil.[19]

Las entidades cubiertas pueden divulgar su información protegida de salud a las autoridades para fines de cumplimiento de la ley como es requerido por ley (incluyendo órdenes judiciales, órdenes órdenes judiciales, citaciones) y requerimientos administrativos; o para identificar o localizar a un sospechoso, fugitivo, testigo material, o persona desaparecida.[20]

Una entidad cubierta puede divulgar PHI (información médica protegida) para facilitar el tratamiento, pago u operaciones de atención médica sin autorización expresa por escrito del paciente.[21] Cualquier otras divulgaciones de PHI (información de salud protegida) requieren que la entidad cubierta para obtener autorización por escrito de la persona para la divulgación.[22] Sin embargo, cuando una entidad cubierta revele cualquier PHI, debe hacer un esfuerzo razonable para revelar sólo la información necesaria mínima necesaria para lograr su propósito.[23]

La regla de privacidad da a las personas el derecho de solicitar que una entidad cubierta corregir cualquier PHI inexacta.[24] También requiere que las entidades cubiertas que tome pasos razonables para asegurar la confidencialidad de las comunicaciones con los individuos.[25] Por ejemplo, un individuo puede solicitar ser llamado en su número del trabajo en lugar de números de casa o teléfono celular.

La regla de privacidad requiere que las entidades cubiertas para notificar a individuos de los usos de su PHI. Las entidades cubiertas deben también el seguimiento de las divulgaciones de PHI y documento de políticas de privacidad y procedimientos.[26] Deben designar a un oficial de privacidad y una persona de contacto[27] responsable de recibir quejas y capacitar a todos los miembros de su plantilla en procedimientos relativos a la PHI.[28]

Un individuo que cree que la regla de privacidad no está siendo confirmada puede presentar una queja con el Departamento de salud y servicios humanos Oficina de derechos civiles (OCR).[29][30] Sin embargo, según a la Wall Street Journal, el OCR tiene una larga acumulación e ignora la mayoría de las quejas. "Las denuncias de violaciones de la privacidad han estado acumulando en el Departamento de salud y servicios humanos. Entre abril de 2003 y noviembre de 2006, la Agencia envió 23.886 quejas relacionadas con las reglas de privacidad médica, pero aún no ha tomado ninguna acción de cumplimiento contra hospitales, médicos, aseguradoras o cualquiera de las violaciones de la regla. Un portavoz de la agencia dice que ha cerrado a las tres cuartas partes de las quejas, normalmente porque no encontró ninguna violación o después de que proporcionara orientación informal a las partes involucradas".[31] Sin embargo, en julio de 2011, UCLA acordó pagar $865.500 en un establecimiento con respecto a posibles violaciones de la ley HIPAA. Una oficina de HHS para la investigación de los derechos civiles demostró que de 2005 a 2008 empleados no autorizados en varias ocasiones y sin causa legítima consultaron la información de salud protegida electrónica de numerosos pacientes UCLAHS.[32]

Actualización de la regla de ómnibus final 2013

En enero de 2013, HIPAA fue actualizado mediante la norma Final de Omnibus.[33] En cambio se incluyeron las actualizaciones a las porciones de la regla de seguridad y notificación de incumplimiento de la ley de HITECH. Los mayores cambios se refieren a la ampliación de los requisitos para incluir a socios de negocios, donde sólo las entidades cubiertas originalmente habían celebradas para defender estas secciones de la ley.

Además, la definición de 'daño significativo' a un individuo en el análisis de una violación fue actualizada para proporcionar más escrutinio a las entidades cubiertas con la intención de divulgar más las infracciones que habían sido previamente no denunciadas. Previamente una organización necesitaba pruebas que se habían producido daños mientras que ahora ellos deben comprobar el contador, que no se habían producido daños.

Protección de PHI fue cambiado de indefinida a 50 años después de la muerte. Penas más severas fueron aprobadas también por violación de la privacidad de la PHI.

Transacciones y código establece reglas

HIPAA fue pensada para hacer más eficiente el sistema de salud en los Estados Unidos al estandarizar las operaciones de cuidado de la salud. HIPAA agregó una nueva parte C titulada "Simplificación administrativa" a título XI de la ley de Seguridad Social. Se supone que para simplificar las transacciones de salud exigiendo todos los planes de salud para participar en operaciones de cuidado de la salud en forma estandarizada.

La provisión de HIPAA/EDI fue programada para tomar efecto a partir del 16 de octubre de 2003 con una extensión de un año para algunos "pequeños planes". Sin embargo, debido a la confusión generalizada y la dificultad en la aplicación de la regla, CMS concedió una prórroga de un año a todas las partes.[citación necesitada] En versiones más recientes del 01 de enero de 2012, ASC X 12 005010 y NCPDP D.0 efectivizada, reemplazando al anterior ASC X 12 004010 y NCPDP 5.1 mandato.[34] La ASC X 12 versión 005010 proporciona un mecanismo que permite el uso de ICD-10-CM así como otras mejoras.

Después de 01 de julio de 2005 tuvo mayoría de los proveedores médica que presentar electrónicamente presentar sus reclamaciones electrónicas utilizando los estándares HIPAA para ser pagado.[citación necesitada]

Bajo HIPAA, planes de salud HIPAA cubiertos ahora están obligados a usar transacciones electrónicas de HIPAA estandarizadas. Ver, 42 USC § 1320d-2 y 45 CFR parte 162. Esta información puede encontrarse en la regla final para los estándares HIPAA transacciones electrónicas (74 Fed. Reg 3296, publicado en el Registro Federal el 16 de enero de 2009) y en el sitio web CMS aquí:Información de CMS sobre HIPAA estandarizado transacciones electrónicas

Clave EDI(X 12) transacciones utilizadas para el cumplimiento de la ley HIPAA son:

EDI salud reclamo transacción set (837) se utiliza para enviar salud reclaman información de facturación, información de encuentro, o ambos, con excepción de farmacia minorista afirma (véase EDI Retail Farmacia reclamar transacciones). Se puede enviar desde los proveedores de servicios de salud a los contribuyentes, ya sea directamente o a través de intermediarios facturadores y sus reclamos. También puede ser utilizado para transmitir demandas de salud e información de pago facturación entre los contribuyentes con responsabilidades de pago diferente donde se requiere la coordinación de beneficios o entre los contribuyentes y las agencias reguladoras para supervisar la prestación, facturación y pago de servicios de salud dentro de un segmento de la industria específica de atención de salud y seguro.

Por ejemplo, una agencia estatal de salud mental puede mandato reclamos de todo profesional de la salud, los proveedores y los planes de salud que comercian electrónicamente reclamos salud profesional (médico) deben usar la demanda de atención de salud 837: estándar profesional de enviar reclamos. Como hay que muchas aplicaciones diferentes para el cuidado de la salud afirman, puede haber leves derivaciones para cubrir a las reclamaciones que implican reclamaciones únicas tales como para las instituciones, profesionales, quiroprácticos y los dentistas, etc..

EDI Retail Farmacia reclamar (transacciónNCPDP Versión estándar de telecomunicaciones 5.1) se utiliza para presentar farmacia minorista afirma que los contribuyentes por profesionales sanitarios que dispensan medicamentos, ya sea directamente o a través de intermediarios facturadores y afirma clearinghouses. También puede ser utilizado para transmitir las reclamaciones por servicios de farmacia de venta por menor y la información de pago facturación entre los contribuyentes con responsabilidades de pago diferente donde se requiere la coordinación de beneficios o entre los contribuyentes y las agencias reguladoras para supervisar la prestación, facturación y pago de servicios de farmacia de venta por menor dentro del segmento de la industria del cuidado de la salud/seguros de farmacia.

EDI salud reclamo aviso de pago/transacción Set (835) puede utilizarse para hacer un pago, envíe una explicación de beneficios (EOB), enviar una explicación de los pagos (EOP) Aviso de remesa, o hacer un pago y enviar una remesa de EOP solamente de una aseguradora de salud a un médico ya sea directamente o a través de una institución financiera.

Afiliación de beneficios EDI y mantenimiento conjunto (834) puede utilizarse por los empleadores, sindicatos, organismos gubernamentales, asociaciones o agencias de seguros para inscribir a los miembros a un pagador. El pagador es una organización profesional de la salud que paga las reclamaciones, administra el seguro o beneficio o producto. Ejemplos de pagadores de servicios de una compañía de seguros, profesionales de la atención de la salud (HMO), organización de proveedores preferidos (PPO), agencia del gobierno (Medicaid, Medicare etc.) o cualquier organización que puede ser contratado por uno de estos grupos anteriores.

EDI deducción de nómina y otro grupo Premium de pago para los productos de seguros (820) se establece una transacción que puede ser utilizado para hacer el pago de una prima para los productos de seguros. Puede utilizarse para una institución financiera para realizar un pago a un beneficiario.

EDI salud consulta de elegibilidad y beneficios (270) se utiliza para informarse sobre los beneficios de atención médica y elegibilidad asociados con un suscriptor o dependientes.

Respuesta de elegibilidad y beneficios de salud EDI (271) se utiliza para responder a una consulta de solicitud sobre los beneficios de atención médica y elegibilidad asociados con un suscriptor o dependientes.

Solicitud de estado de reclamación EDI salud (276) Este conjunto de transacción puede utilizarse por un proveedor, destinatario de los productos del cuidado médico o servicios o su agente autorizado para solicitar el estatus de un reclamo de atención médica.

Notificación de estado de reclamación EDI salud (277) Este conjunto de transacción puede ser utilizado por un pagador de cuidado de la salud o agente para notificar a un proveedor, destinatario o agente autorizado sobre el estado de un reclamo de salud o encuentro, o para solicitar información adicional del proveedor con respecto a un reclamo de salud o encuentro autorizado. Esta transacción no pretende sustituir el cuidado de la salud reclamo aviso de pago/transacción Set (835) y por lo tanto, no se utiliza para el registro de pago de cuentas. La notificación está en un nivel de detalle Resumen o línea de servicio. La notificación puede ser solicitados o no solicitados.

EDI salud servicio información de revisión (278) Este conjunto de transacción puede utilizarse para transmitir información de servicios de salud, como suscriptor, paciente, demográfico, diagnóstico o tratamiento de datos con el propósito de la solicitud de revisión, certificación, notificación o informar el resultado de una revisión de servicios de salud.

EDI reconocimiento funcional transacción Set (997) Este conjunto de transacción puede utilizarse para definir las estructuras de control para un sistema de reconocimientos para indicar los resultados de los análisis sintáctico de los documentos electrónicamente codificados. Aunque no sea nombrado específicamente en la legislación de HIPAA o regla Final, es necesario que X 12 transacción configurado procesamiento. Los documentos codificados son los conjuntos de la transacción, que se agrupan en grupos funcionales, utilizados en la definición de las transacciones de intercambio de datos de negocios. Esta norma no cubre el significado semántico de la información codificada en los sistemas de transacción.

Breve 5010 transacciones y código establece reglas actualización Resumen

1) Set transacción (997) se sustituirá por transacción Set (999) "informe de reconocimiento".

2) el tamaño de muchos campos {elementos segmento} se ampliará, causando una necesidad para todos los proveedores IT ampliar los campos correspondientes, elemento, archivos, GUI, papel medios y bases de datos.

3) se han eliminado algunos segmentos de los conjuntos de transacciones existentes.

4) muchos segmentos se han añadido a los conjuntos de transacciones existentes permitiendo mayor seguimiento y reporte del costo y paciente encuentros.

5) se ha añadido capacidad para utilizar ambos "clasificación internacional de enfermedades" versiones (ICD-9) 9 y 10 (ICD-10-CM).[35][36]

Regla de seguridad

El 20 de febrero de 2003 se dictó la norma Final sobre las normas de seguridad. Tomó efecto el 21 de abril de 2003 con una fecha de cumplimiento del 21 de abril de 2005 para las entidades más cubiertas y 21 de abril de 2006 para "pequeños planes". La regla de seguridad complementa la regla de privacidad. Mientras que la regla de privacidad se aplica a todo protegida información médica (PHI) incluyendo papel y electrónicos, la regla de seguridad trata específicamente con electrónicos protegidos salud información (EPHI). Establece tres tipos de garantías de seguridad necesarias para el cumplimiento: administrativos, físicos y técnicos. Para cada uno de estos tipos, la regla identifica varios estándares de seguridad, y para cada estándar, nombra dos especificaciones de aplicación requerida y direccionable. Especificaciones requeridas deben ser adoptadas y administradas como dictada por la regla. Especificaciones direccionables son más flexibles. Las entidades cubiertas individuales pueden evaluar su propia situación y determinar la mejor manera de aplicar las especificaciones direccionables. Algunos defensores de la privacidad han argumentado que este «flexibilidad» puede proporcionar demasiada latitud a entidades cubiertas.[37] Las normas y especificaciones son las siguientes:

- Salvaguardas administrativas – políticas y procedimientos diseñados para mostrar claramente cómo la entidad cumplen con la ley

- Las entidades cubiertas (entidades que deben cumplir con los requisitos de HIPAA) deben adoptar un conjunto de procedimientos de privacidad escrito y designar una privacidad oficial responsable de desarrollar e implementar todas las políticas necesarias y los procedimientos.

- Las políticas y procedimientos deben hacer referencia a supervisión de la gestión y organización buy-in a cumplir con los controles de seguridad documentada.

- Procedimientos deben identificar claramente los empleados o clases de empleados que tendrán acceso a información de salud protegida electrónica (EPHI). Acceso a EPHI debe ser restringido sólo a aquellos empleados que tienen una necesidad para completar su función de trabajo.

- Deben ocuparse de los procedimientos de autorización de acceso, creación, modificación y terminación.

- Las entidades deberán demostrar que un programa de formación continua sobre el manejo de PHI se proporciona a los empleados realizar funciones administrativas del plan de salud.

- Las entidades cubiertas que fuera fuente de algunos de sus procesos de negocio a un tercero deben asegurarse de que sus proveedores también tienen un marco en lugar de cumplir con los requisitos de HIPAA. Típicamente, las empresas ganan esta garantía a través de cláusulas de los contratos que indica que el vendedor cumplirá los mismos requisitos de protección de datos aplicables a la entidad cubierta. Debe tenerse cuidado para determinar si el vendedor más fuentes fuera de cualquier manipulación funciones a otros proveedores de datos y controlar contratos apropiados y los controles están en su lugar.

- Un plan de contingencia debe estar en el lugar para responder a las emergencias. Las entidades cubiertas son responsables para respaldar sus datos y tener procedimientos de recuperación ante desastres en el lugar. El plan debe documentar prioridad de datos y análisis de fallas, pruebas de actividades y cambiar los procedimientos de control.

- Las auditorías internas desempeñan un papel clave en el cumplimiento de la ley HIPAA mediante la revisión de las operaciones con el objetivo de identificar posibles violaciones de seguridad. Políticas y procedimientos específicamente deben documentar el alcance, la frecuencia y los procedimientos de auditorías. Auditorías deben ser rutinaria y basada en eventos.

- Procedimientos deben documentar las instrucciones para atender y responder a las brechas de seguridad que se identifican o durante la auditoría o el curso normal de las operaciones.

- Medidas de seguridad físicas – control de acceso físico para proteger contra el inadecuado acceso a datos protegidos

- Los controles deben regir la introducción y extracción de hardware y software de la red. (Cuando se retiró el equipo se debe desecharse de manera correcta para garantizar que no se comprometa PHI.)

- Acceso a los equipos que contienen información de salud debe ser cuidadosamente controlado y monitoreado.

- Acceso al hardware y software debe limitarse a las personas debidamente autorizadas.

- Controles de acceso necesarios consisten en planes de seguridad de instalaciones, registros de mantenimiento y signo de visitante y escoltas.

- Las políticas están obligadas a dirección estación de trabajo apropiado uso. Estaciones de trabajo deben ser removidos de áreas de alto tráfico y pantallas de monitor no deben estar en la visión directa del público.

- Si las entidades cubiertas utilizan contratistas o agentes, ellos también deben estar completamente entrenados en sus responsabilidades de acceso físico.

- Salvaguardas técnicas – Control de acceso a sistemas informáticos y permitiendo cubren entidades para proteger las comunicaciones que contienen PHI transmitido electrónicamente a través de redes abiertas de ser interceptados por personas ajenas al destinatario.

- Sistemas de información PHI de la vivienda deben estar protegidos de intrusión. Cuando los flujos de información sobre redes abiertas, se debe utilizar algún tipo de encriptación. Si se utilizan sistemas/redes cerradas, controles de acceso existentes se consideran suficientes y el cifrado es opcional.

- Cada entidad cubierta es responsable de asegurar que los datos dentro de sus sistemas no ha sido cambiados o borrado de manera no autorizada.

- Corroboración de datos, incluyendo el uso de suma de comprobación, doble-incrustación, autenticación de mensajes y la firma digital puede utilizarse para asegurar la integridad de los datos.

- Las entidades cubiertas también deben autenticarse entidades con la que se comunican. La autenticación consiste en corroborar que una entidad es lo que pretende ser. Ejemplos de corroboración: sistemas de contraseñas, dos o tres vías apretones de manos, devolución de llamada de teléfono y sistemas de tokens.

- Las entidades cubiertas deben facilitar documentación de sus prácticas HIPAA al gobierno para determinar el cumplimiento.

- Además de las políticas y procedimientos y acceder a los registros, documentación de tecnología de información también debe incluir un registro escrito de todas las configuraciones de los componentes de la red debido a que estos componentes son complejos, configurable y siempre cambiante.

- Se requieren análisis de riesgo documentada y programas de gestión de riesgo. Las entidades cubiertas deben considerar cuidadosamente los riesgos de sus operaciones como implementan sistemas para cumplir con la ley. (El requisito de análisis de riesgos y gestión de riesgos implica que los requisitos de seguridad de la ley es una norma mínima y atribuye la responsabilidad de las entidades cubiertas a tomar todas las precauciones razonables necesarios para prevenir la PHI de ser utilizados para fines no sanitarios).

Regla de identificadores únicos (identificador de proveedor nacional)

HIPAA cubierto entidades como proveedores de completar las transacciones electrónicas, centros de salud, y los planes de salud grande, debe utilizar únicamente el identificador de proveedor nacional (NPI) para identificar los proveedores de salud en transacciones estándares 23 de mayo de 2007. Los planes de salud pequeños deben utilizar sólo el NPI de 23 de mayo de 2008.

Efectivo a partir de mayo de 2006 (mayo de 2007 para los planes de salud pequeños), todo cubierto de entidades mediante comunicaciones electrónicas (por ejemplo, médicos, hospitales, compañías de seguros de salud y así sucesivamente) deben utilizar un solo nuevo NPI. El NPI sustituye a todos los otros identificadores utilizados por los planes de salud, Medicare, Medicaid y otros programas gubernamentales.[38] Sin embargo, el NPI no reemplazar DEA, estado licencia número de un proveedor o número de identificación fiscal. El NPI es 10 dígitos (puede ser alfanumérico), con el último dígito es una suma de comprobación. El NPI no puede contener cualquier inteligencia integrada; en otras palabras, el NPI es simplemente un número que no tiene ningún significado adicional. El NPI es único y nacional, nunca volver a utilizar, y con excepción de las instituciones, un proveedor generalmente puede tener sólo uno. Una institución puede obtener múltiples NPI para diferentes "sub-partes" como una instalación independiente cáncer center o rehabilitación.

Aplicación de la regla

El 16 de febrero de 2006, HHS publicó la norma Final con respecto a la aplicación de la ley HIPAA. Entró en vigor el 16 de marzo de 2006. La aplicación de la regla establece multas civiles por violar las reglas de HIPAA y establece los procedimientos para las investigaciones y audiencias para las violaciones de la ley HIPAA. Durante muchos años hubo algunos procesamientos por violaciones.[39]

- Esto puede haber cambiado con la clarificación de $50.000 para el hospicio de Idaho del Norte (HONI) como la primera entidad a ser multado por una violación de regla de seguridad HIPAA potencial que afectan a menos de 500 personas. [40] Rachel Seeger, vocera de HHS, declaró: "HONI no llevó a cabo un análisis de riesgo exacta y minuciosa a la confidencialidad de ePHI como parte de su proceso de gestión de seguridad de 2005 hasta el 17 de enero de 2012." Esta investigación se inició con el robo de un vehículo de un portátil sin cifrar que contienen 441 expedientes de empleados.

| Wikisource texto original ha relacionado a este artículo:

Americana de recuperación y reinversión de 2009/división / título XIII/subtítulo D

|

A partir de marzo de 2013, el Departamento estadounidense de salud y recursos humanos (HHS) ha investigado sobre 19.306 casos que han sido resueltos por requerir cambios en las prácticas de privacidad o acción correctiva. Si el incumplimiento se determina por HHS, entidades deben aplicar medidas correctivas. Se han investigado las quejas contra muchos tipos de empresas tales como cadenas de farmacias nacionales, principales centros de salud, grupos de seguros, cadenas de hospital y otros pequeños proveedores. Hubo 9.146 casos en que la investigación de HHS que HIPAA fue seguido correctamente. Hubo 44.118 casos que HHS no encontró causa elegible para la aplicación; por ejemplo, una violación que comenzó antes de que empezara HIPAA; casos retirados por el perseguidor; o una actividad que en realidad no viola las reglas. Según la Web de HHS (www.hhs.gov), a continuación enumera los problemas que se han reportado según la frecuencia:

- Uso indebido y divulgaciones de la PHI

- No hay protección en lugar de información de salud

- No se puede acceder a su información de salud del paciente

- Usar o revelar más que la información de salud protegida necesaria mínima

- No hay garantías de información protegida de salud electrónica. (aplicación de www.hhs.gov/, 2013)

Las entidades más comunes encontradas para ser obligados a tomar medidas correctivas para estar en cumplimiento voluntario según HHS se enumeran por frecuencia:

- Prácticas privadas

- Hospitales

- Instalaciones ambulatorias

- Planes de grupo tales como grupos de seguros

- Farmacias (hhs.gov/enforcement, 2013)

Ley de alta tecnología: Los requisitos de privacidad

Ver la Sección de privacidad de la Tecnología de la información de salud para la ley de salud económica y clínica (Ley de HITECH).

Efectos sobre la investigación y atención clínica

La promulgación de la privacidad y las reglas de seguridad ha provocado cambios importantes en los médicos de forma y centros médicos operan. El complejos legales y penas severas potencialmente asociadas con HIPAA, así como el aumento de papeleo y el costo de su aplicación, fueron las causas de preocupación entre los médicos y centros médicos. Un artículo de agosto de 2006 en el diario Anales de medicina interna detallada algunos tales preocupaciones sobre la aplicación y efectos de la ley HIPAA.[41]

Efectos sobre la investigación

Las restricciones de HIPAA de investigadores han afectado su capacidad para realizar investigación retrospectiva, basadas en gráficos, así como su capacidad para evaluar prospectivamente a pacientes por contactar con ellos para su seguimiento. Un estudio de la Universidad de Michigan demostrado que la aplicación de la privacidad de HIPAA regla resultó en una caída de 96% a 34% en la proporción de encuestas de seguimiento completado por los pacientes del estudio siguen después de un ataque al corazón.[42] Otro estudio, detallando los efectos de la ley HIPAA de reclutamiento para un estudio sobre la prevención del cáncer, demostró que cambios impuestas por HIPAA condujeron a una disminución del 73% en paciente acumulación, una triplicación del tiempo reclutando pacientes y una triplicación de los costes de contratación media.[43]

Además consentimiento informado formularios para estudios ahora están obligados a incluir amplios detalles sobre cómo información protegida de salud de los participantes se mantendrá privada. Mientras que dicha información es importante, la adición de una sección larga, legalista sobre privacidad puede hacer estos documentos ya complejos aún menos amigable para los pacientes que se les pide leer y firmar.

Estos datos sugieren que la regla de Privacidad HIPAA, como actualmente implementada, puede tener impactos negativos sobre el costo y la calidad de investigación médica. El Dr. Kim Eagle, profesor de medicina interna en la Universidad de Michigan, fue citado en el Anales artículo como diciendo: "la privacidad es importante, pero la investigación también es importante para mejorar la atención. Esperamos que resolver esto y hacerlo bien".[41]

Efectos sobre la atención clínica

La complejidad de la HIPAA, combinado con penas potencialmente severas para los infractores, puede conducir a los médicos y centros médicos para ocultar información a aquellos que pueden tener derecho a ello. Una revisión de la aplicación de la regla de Privacidad HIPAA por la oficina de rendición de cuentas del gobierno de Estados Unidos encontró que los proveedores de cuidado de la salud eran "incertidumbre acerca de sus responsabilidades legales privacidad y a menudo respondió con un enfoque demasiado vigilado a revelar información que sea necesario para garantizar el cumplimiento de la regla de privacidad".[41] Informes de esta incertidumbre continúan.[44]

Costos de implementación

En el período inmediatamente anterior a la promulgación de la privacidad de HIPAA y seguridad actos, centros médicos y consultorios médicos fueron acusados de entrar "en conformidad". Con énfasis temprano en las sanciones potencialmente severas asociada a violación, muchas prácticas y centros recurrieron a privada, con fines de lucro "HIPAA Consultores" que estaban íntimamente familiarizados con los detalles de la legislación y ofrecieron sus servicios para asegurar que los médicos y centros médicos estaban totalmente "en conformidad". Además de los costos de desarrollo y modernización de sistemas y prácticas, el aumento de papeleo y personal el tiempo necesario para cumplir con los requisitos legales de HIPAA puede afectar las finanzas de los centros médicos y las prácticas en un momento cuando las compañías de seguros y Medicare reembolso también está disminuyendo.

Educación y formación

Educación y capacitación de los proveedores de salud es fundamental para la correcta aplicación de la privacidad de HIPAA y actos de seguridad. Formación eficaz debe describir los antecedentes legales y reglamentarios y propósito de HIPAA y un resumen general de los principios y disposiciones fundamentales de la regla de privacidad. Explicar y definir el tipo de entidades que están cubiertos por la regla de privacidad. El término socio se define, como son los requisitos de la regla de privacidad cuando llevan a cabo actividades de cuidado de la salud y las funciones en nombre de cubrió las entidades. Las disposiciones de la regla de privacidad describe que abordan cómo organización entidad puede afectar las funciones de privacidad, describe la información de salud protegida por la regla de privacidad. La presentación describe ampliamente los requeridos y permitidos usos y divulgaciones de PHI por una entidad cubierta o su socio de negocios, incluyendo situaciones donde PHI puede ser usada o divulgada sin la autorización de la persona y cuando dicha autorización es necesaria. Se explican las disposiciones necesarias mínimas de la regla y sus requisitos. Resume las disposiciones y los requisitos relacionados a la investigación de la regla de privacidad. Describe cuando una entidad cubierta puede usar y divulgar su PHI para fines de investigación y qué investigaciones se ve afectada. La presentación ilustra la relación de disposiciones de la regla de privacidad investigación a otras normas de investigación, tales como la regla común. Describe los requisitos administrativos de la regla de privacidad para las entidades cubiertas, tales como las políticas y procedimientos, medidas de seguridad de datos, documentación y retención de registros, prohibición de represalias, quejas a la entidad cubierta, capacitación de mano de obra y las sanciones.

Organizaciones de rehabilitación de HIPAA y drogas y el alcohol

Consideraciones especiales para garantizar la confidencialidad son necesarios para las organizaciones de salud que ofrecen servicios de rehabilitación de drogas o alcohol con fondos federales.

Antecediendo a HIPAA por más de un cuarto de siglo son los Integral de alcoholismo y prevención de alcoholismo, tratamiento y rehabilitación Act de 1970[45] y el lenguaje modificado por el Oficina de abuso de drogas y ley de tratamiento de 1972.[41][46]

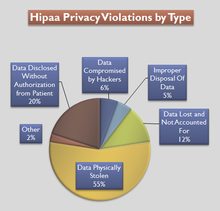

Violaciones de la ley HIPAA

Según la oficina de nosotros Departamento de salud y servicios humanos de los derechos civiles, entre abril de 2003 y enero de 2013 recibieron 91.000 denuncias de violaciones de HIPAA, en el cual 22.000 condujo a acciones de la aplicación de diferentes tipos (desde asentamientos multas) y 521 conducido a remisiones al Departamento de Justicia (acciones criminales).[47] Ejemplos de violaciones significativas de información protegida y otras violaciones de la ley HIPAA incluyen:

- la mayor pérdida de datos que afectó a 4,9 millones de personas por Tricare Management de Virginia en 2011[48]

- las mayores multas de $ 4,3 millones recaudados contra Cignet salud de Maryland en 2010 por ignorar las peticiones de los pacientes para obtener copias de sus propios registros y repitieron haciendo caso omiso de las investigaciones de los funcionarios federales[49]

- la primera acusación penal fue presentada en 2011 contra un médico de Virginia que compartió información con el empleador de un paciente "con los falsos pretextos que el paciente era una amenaza grave e inminente para la seguridad del público, cuando de hecho él sabía que el paciente no era una amenaza."[50]

Las diferencias entre sanciones civiles y penales están resumidas en la tabla siguiente:

| Tipo de violación | Penalidad CIVIL (min) | Penalidad CIVIL (máximo) |

|---|---|---|

| Individuo no sabía (y mediante el ejercicio de una diligencia razonable no habría sabido) que él/ella violó ley HIPAA | 100 dólares por cada infracción, con un máximo anual de $25,000 para violaciones de repetición | $50.000 por cada infracción, con un máximo anual de $ 1,5 millones |

| Violación de la ley HIPAA por causa razonable y no por negligencia intencional | $1.000 por cada infracción, con un máximo anual de $100,000 por violaciones de repetición | $50.000 por cada infracción, con un máximo anual de $ 1,5 millones |

| Violación de la ley HIPAA debido a negligencia intencional sino violación es corregida dentro del período de tiempo requerido | $10.000 por cada infracción, con un máximo anual de 250.000 dólares por violaciones de repetición | $50.000 por cada infracción, con un máximo anual de $ 1,5 millones |

| Violación de la ley HIPAA es debido a la negligencia deliberada y no se corrige | $50.000 por cada infracción, con un máximo anual de $1.000.000 | $50.000 por cada infracción, con un máximo anual de $ 1,5 millones |

| Tipo de violación | Sanción penal | |

| Las entidades cubiertas e individuos especificados que "a sabiendas" obtención o divulgar información de salud identificable individualmente | Una multa de hasta $50,000 Encarcelamiento de hasta 1 año |

|

| Delitos cometidos bajo falsos pretextos | Una multa de hasta $100.000 Encarcelamiento de hasta 5 años |

|

| Delitos cometidos con la intención de vender, transferir o utilizar la información de salud identificable individualmente para ventaja comercial, beneficio personal y daños maliciosos | Una multa de hasta $250,000 Encarcelamiento de hasta 10 años |

Título III estandariza la cantidad que puede ser salvada por persona en una cuenta de ahorros médica antes de impuestos. A partir de 1997, cuenta de ahorros médico ("MSA") están disponibles para los empleados cubiertos bajo un plan de deducible alto patrocinado por el empleador de un pequeño empresario y autónomos.

Título IV: Aplicación y el cumplimiento de los requisitos de seguro de salud de grupo

Título IV especifica las condiciones para planes de salud colectivos con respecto a la cobertura de las personas con condiciones preexistentes y modifica la continuación de los requisitos de cobertura. También aclara los requisitos de cobertura continuación e incluye aclaración COBRA.

Título V: ingresos compensan que gobierna las deducciones fiscales para los empleadores

Título V incluye disposiciones relacionadas con la propiedad de la compañía de seguros de vida para los empleadores proveer las primas de seguros de vida de la empresa, que prohíbe la deducción de intereses sobre préstamos de seguros de vida, dotación de empresa o contratos relacionados con la empresa. También deroga la regla de la institución financiera a las reglas de asignación de interés. Finalmente, modifican disposiciones de la ley relativa a la personas que renunciar a la ciudadanía de Estados Unidos o residencia permanente, ampliando la impuesto de expatriación evaluarse contra quienes son considerados como a renunciar a su condición de Estados Unidos por razones impositivas y hacer parte de nombres de ex ciudadanos de la registro público a través de la creación de la Publicación trimestral de los individuos que han elegido para expatriados.[51]

Información legislativa

- Pub.L. 104 – 191110Stat.1936

- H.R. 3103; H. rica 104-469, parte 1; H. rica 104-736

- S. 1028; S. 1698; S. rica 104-156

- HHS Normas de seguridad, 45 C.F.R. 160162 y 164

- HHS normas de privacidad de información de salud identificable individualmente, 45 C.F.R. 160 y 164

Referencias

- ^ Atchinson, Brian K.; Fox, Daniel M. (mayo – junio de 1997). "La política de la Health Insurance Portability And Accountability Act". Asuntos de salud 16 (3): 146-150. Doi:10.1377/hlthaff.16.3.146.

- ^ Congreso 104, 1ª sesión, S.1028

- ^ Centers for Medicare and Medicaid Services

- ^

- ^

- ^

- ^

- ^ (Sub B Sec 110)

- ^ (Sub B Sec 111)

- ^ 42 U.S.C.§ 1320a - 7C

- ^ 42 U.S.C.§ 1395ddd

- ^ 42 U.S.C.§ 1395b-5

- ^ 45 C.F.R. 160.103

- ^ Definiciones de una entidad cubierta

- ^ Terry, Ken "Privacidad del paciente - las nuevas amenazas" Los médicos práctica journal, volumen 19, número 3, año 2009, fecha del acceso 02 de julio de 2009

- ^ Ver 45 CFR secciones 160.102 y 160.103.

- ^ 45 C.F.R. 160.103

- ^ 45 C.F.R. 164.524(b)

- ^ 45 C.F.R. 164.512

- ^ Resumen de la regla de Privacidad HIPAA

- ^ 45 C.F.R. 164.524(a)(1)(II)

- ^ 45 C.F.R. 164.502(a)(1)(IV)

- ^ 45 C.F.R. 164.502(b)

- ^ 45 C.F.R. 164.526

- ^ 45 C.F.R. 164.522(b)

- ^ 45 C.F.R. 164.528

- ^ 45 C.F.R. 164.530(a)

- ^ 45 C.F.R. 164.530(b)

- ^ "Cómo presentar una queja de privacidad información de salud con la oficina de derechos civiles"

- ^ 45 C.F.R. 160.306

- ^ "Propagación de registros suscita temores de erosión de la privacidad"23 de diciembre de 2006, por Theo Francis, El Wall Street Journal

- ^ "La Universidad de California se instala caso HIPAA privacidad y seguridad de instalaciones del sistema de salud de UCLA".

- ^ https://www.hhs.gov/ocr/privacy/HIPAA/Administrative/omnibus/index.html

- ^ Las transacciones de CMS y código establece regulaciones

- ^ CSM.gov "Medicare & Medicaid Services" "estándares para transacciones de nuevo las versiones electrónicas, nuevo código estándar y nuevo conjunto - reglas finales"

- ^ "El problema que se avecina en Healthcare EDI: CIE-10 y HIPAA 5010 migración" 10 de octubre de 2009 - Shahid N. Shah

- ^ Wafa, Tim. Cómo la falta de detalle técnico prescriptivo en HIPAA ha comprometido la privacidad del paciente. Northern Illinois University Law Review, volumen 30, número 3, verano 2010. SSRN1547425.

- ^ Health Insurance Portability and Accountability Act (HIPAA) de 1996. Steve Anderson: ' HealthInsurance.org.

- ^ Ley de privacidad médica no redes multas. Rob Stein: El Washington Post.

- ^ [1] Federales intensificar la aplicación HIPAA con el establecimiento de un hospicio

- ^ a b c d Wilson J (2006). "Health Insurance Portability and Accountability Act privacidad regla causa preocupación continua entre los clínicos e investigadores". Ann Intern Med 145 (4): 313-6. Doi:10.7326/0003-4819-145-4-200608150-00019. PMID16908928.

- ^ Armstrong D, Kline-Rogers E S Jani, Goldman E, Fang J, Mukherjee D, B Nallamothu, águila K (2005). "El impacto potencial de la regla de Privacidad HIPAA en la recolección de datos en un registro de pacientes con síndrome coronario agudo". Arch Intern Med 165 (10): 1125 – 9. Doi:10.1001/archinte.165.10.1125. PMID15911725.

- ^ Lobo M, Bennett C (2006). "Perspectiva local del impacto de la regla de Privacidad HIPAA en la investigación". Cáncer 106 (2): 474 – 9. Doi:10.1002/CNCR.21599. PMID16342254.

- ^ "Los pacientes mantener detalles privado, incluso de Kin" New York Times3 de julio de 2007.

- ^ Pub.L. 91-161; 42 U.S.C. § 290dd-3 (1976); se omite y se mudó a 42 U.S.C. § 290dd-2 (2006 a través Pub.L 102-321)

- ^ Pub.L. 92-255, 42 U.S.C. § 290ee-3 (1976); se omite y se mudó a 42 U.S.C. § 290dd-2 (2006 a través Pub.L 102-321)

- ^ "La aplicación destacados". OCR hogar, privacidad de la información de salud, la ejecución actividades y resultados, destaca la aplicación. Departamento de salud y servicios humanos. 03 de marzo de 2014.

- ^ "Vulnera el que afecta a 500 o más personas". Casa de OCR, Health Information Privacy, HIPAA simplificación administrativa estatuto y las reglas, regla de notificación de incumplimiento. Departamento de salud y servicios humanos. 03 de marzo de 2014.

- ^ "Aviso de determinación propuesto". Casa de OCR, privacidad de la información de salud, archivo de noticias. Departamento de salud y servicios humanos. De octubre de 2010. 03 de marzo de 2014.

- ^ "Queja de Privacidad HIPAA se convierte en persecución penal Federal por primera vez". Esquina de cumplimiento (Universidad de Missouri Healthcare) 10 (2): 1 – 2. Febrero de 2012. 03 de marzo de 2014.

- ^ Kirsch, Michael S. (2004). "Sanciones alternativas y la Federal derecho tributario: símbolos, vergonzoso y Social norma de gestión como un sustituto de la política fiscal efectiva". Iowa Law Review 89 (863). 2014-02-12.

Enlaces externos

- California, oficina de aplicación de la ley HIPAA (CalOHI)

- "HIPAA"Centers for Medicare and Medicaid Services

- Congressional Research Service (CRS) informes sobre HIPAABibliotecas university of North Texas

- Texto completo de la Health Insurance Portability y Accountability Act (PDF/TXT) U.S. Goverment Printing Office

- Texto completo de la Health Insurance Portability y Accountability Act (HTM) Legal Archiver

- Oficina para derechos civiles página sobre HIPAA

|

||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||